Chào các bạn, lâu rồi mới quay trở lại với Cybersecurity ha, bài viết này không dành cho các bạn Senior ha, bài này mình viết cho các em mới tìm hiểu thôi, hôm nay chúng ta đi sâu hơn về ZTNA, SASE, biết đâu trong chặn đường sự nghiệp bạn sẽ va chạm vào.

Kỷ nguyên của các trung tâm dữ liệu tập trung (on-premise) và mô hình làm việc tại văn phòng đã nhường chỗ cho điện toán đám mây và lực lượng lao động phân tán. Khi ranh giới mạng không còn rõ ràng, kiến trúc bảo mật truyền thống dựa trên VPN đã trở thành một điểm yếu chí mạng.

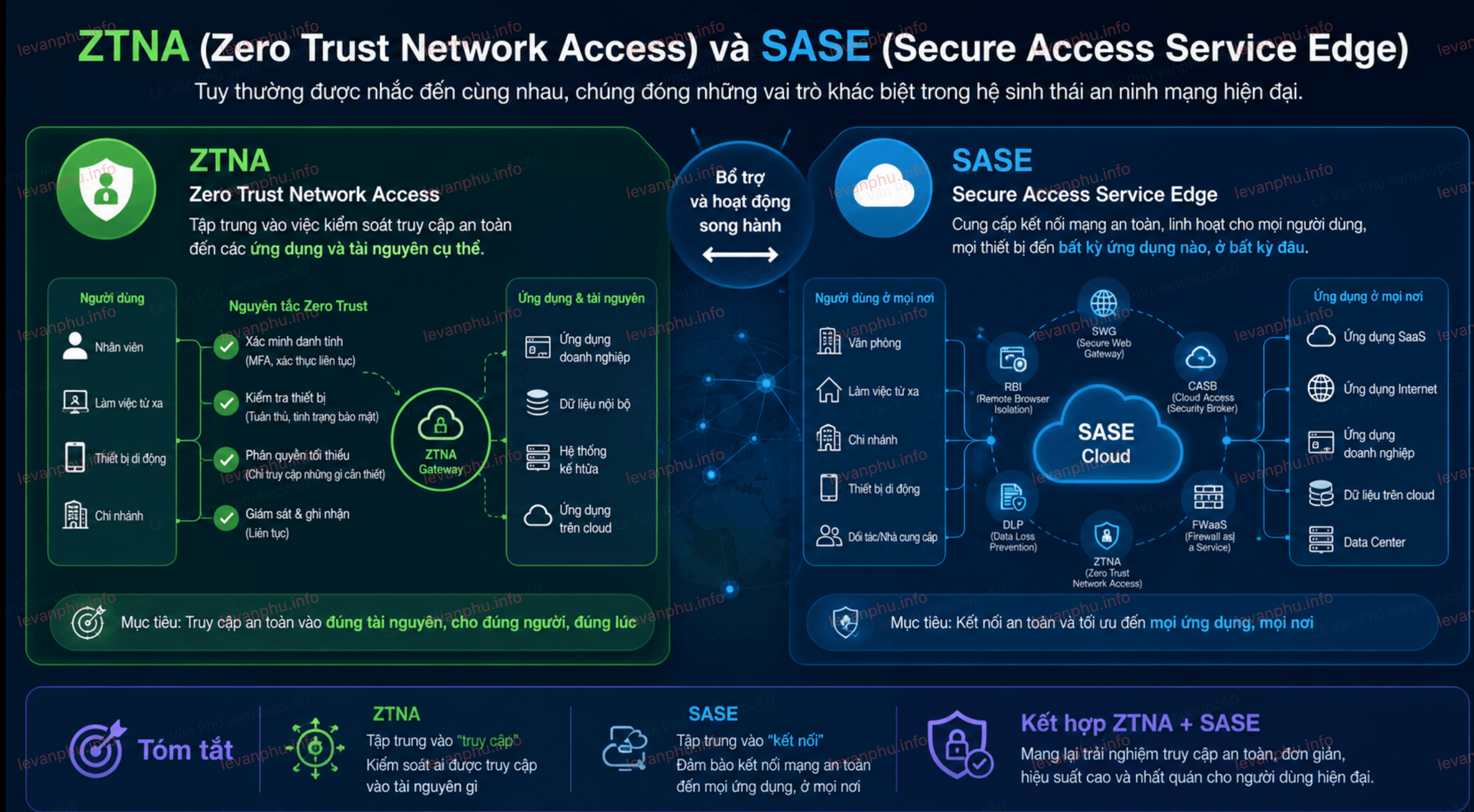

Để giải quyết bài toán này, ngành an toàn thông tin đã chứng kiến sự trỗi dậy của hai khái niệm cốt lõi: ZTNA (Zero Trust Network Access) và SASE (Secure Access Service Edge). Tuy thường được nhắc đến cùng nhau, chúng đóng những vai trò khác biệt trong hệ sinh thái an ninh mạng hiện đại.

ZTNA (Zero Trust Network Access) là gì ?

ZTNA không phải là một sản phẩm đơn lẻ, mà là một phương pháp tiếp cận bảo mật hạ tầng mạng dựa trên triết lý cốt lõi: "Không tin tưởng bất kỳ ai, bất kỳ thiết bị nào, ở trong hay ngoài mạng, cho đến khi được xác minh liên tục."

Cơ chế hoạt động chuyên sâu của ZTNA

Thay vì cấp quyền truy cập vào toàn bộ mạng lưới (Network-centric) như VPN, ZTNA phân quyền truy cập ở cấp độ ứng dụng (App-centric).

Tách biệt Data Plane và Control Plane: Trong kiến trúc ZTNA, luồng dữ liệu (Data Plane) và luồng kiểm soát quyền truy cập (Control Plane) được tách biệt. Bộ định tuyến trung tâm (Trust Broker) sẽ đứng ra xác thực người dùng tại Control Plane trước khi thiết lập một đường hầm mã hóa (tại Data Plane) trực tiếp giữa người dùng và ứng dụng.

Kết nối từ trong ra ngoài (Inside-out Connection): Các ứng dụng nội bộ được bảo vệ bởi ZTNA không mở bất kỳ cổng (port) nào ra Internet. Thay vào đó, một "Connector" cài đặt tại máy chủ sẽ chủ động gọi ra ngoài (outbound) đến ZTNA Broker. Điều này khiến toàn bộ hạ tầng mạng của doanh nghiệp trở nên "tàng hình" (Dark Network) trước các công cụ dò quét của hacker.

Bảo mật theo ngữ cảnh động (Dynamic Context-Awareness): ZTNA không chỉ yêu cầu MFA (Xác thực đa yếu tố). Nó liên tục đánh giá rủi ro theo thời gian thực dựa trên:

Tình trạng thiết bị (Đã cài Antivirus chưa? Hệ điều hành có bản vá mới nhất không?).

Vị trí địa lý và địa chỉ IP.

Hành vi truy cập bất thường (Time-of-day, Data velocity).

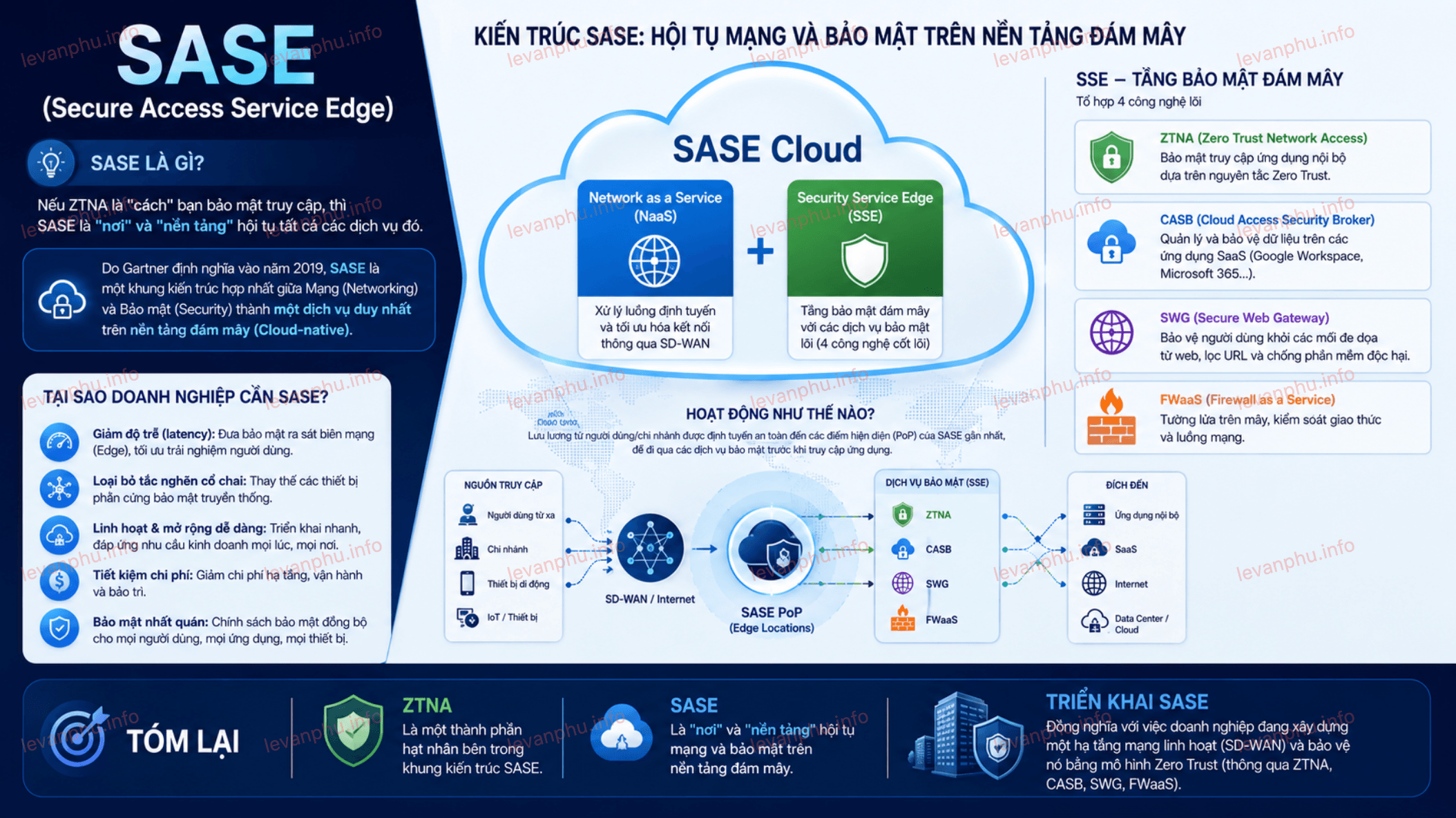

SASE (Secure Access Service Edge) là gì?

Nếu ZTNA là "cách" bạn bảo mật truy cập, thì SASE là "nơi" và "nền tảng" hội tụ tất cả các dịch vụ đó. Do Gartner định nghĩa vào năm 2019, SASE là một khung kiến trúc hợp nhất giữa Mạng (Networking) và Bảo mật (Security) thành một dịch vụ duy nhất trên nền tảng đám mây (Cloud-native).

Cấu trúc cốt lõi của SASE

SASE giải quyết vấn đề độ trễ (latency) và tắc nghẽn cổ chai của các thiết bị phần cứng bảo mật truyền thống bằng cách đưa bảo mật ra sát biên mạng (Edge computing). Một kiến trúc SASE hoàn chỉnh bao gồm hai mảng chính:

Network as a Service (NaaS): Xử lý luồng định tuyến và tối ưu hóa kết nối, chủ yếu thông qua mạng diện rộng được định nghĩa bằng phần mềm (SD-WAN).

Security Service Edge (SSE): Tầng bảo mật đám mây, bao gồm tổ hợp 4 công nghệ lõi:

ZTNA (Zero Trust Network Access): Bảo mật truy cập ứng dụng nội bộ.

CASB (Cloud Access Security Broker): Quản lý và bảo vệ dữ liệu trên các ứng dụng SaaS (Google Workspace, Microsoft 365...).

SWG (Secure Web Gateway): Bảo vệ người dùng khỏi các mối đe dọa từ web, lọc URL và chống phần mềm độc hại.

FWaaS (Firewall as a Service): Tường lửa trên mây, kiểm soát giao thức và luồng mạng.

Tóm lại: ZTNA là một thành phần hạt nhân nằm bên trong khung kiến trúc SASE. Triển khai SASE đồng nghĩa với việc doanh nghiệp đang xây dựng một hạ tầng mạng linh hoạt (SD-WAN) và bảo vệ nó bằng mô hình Zero Trust (thông qua ZTNA, CASB, SWG).

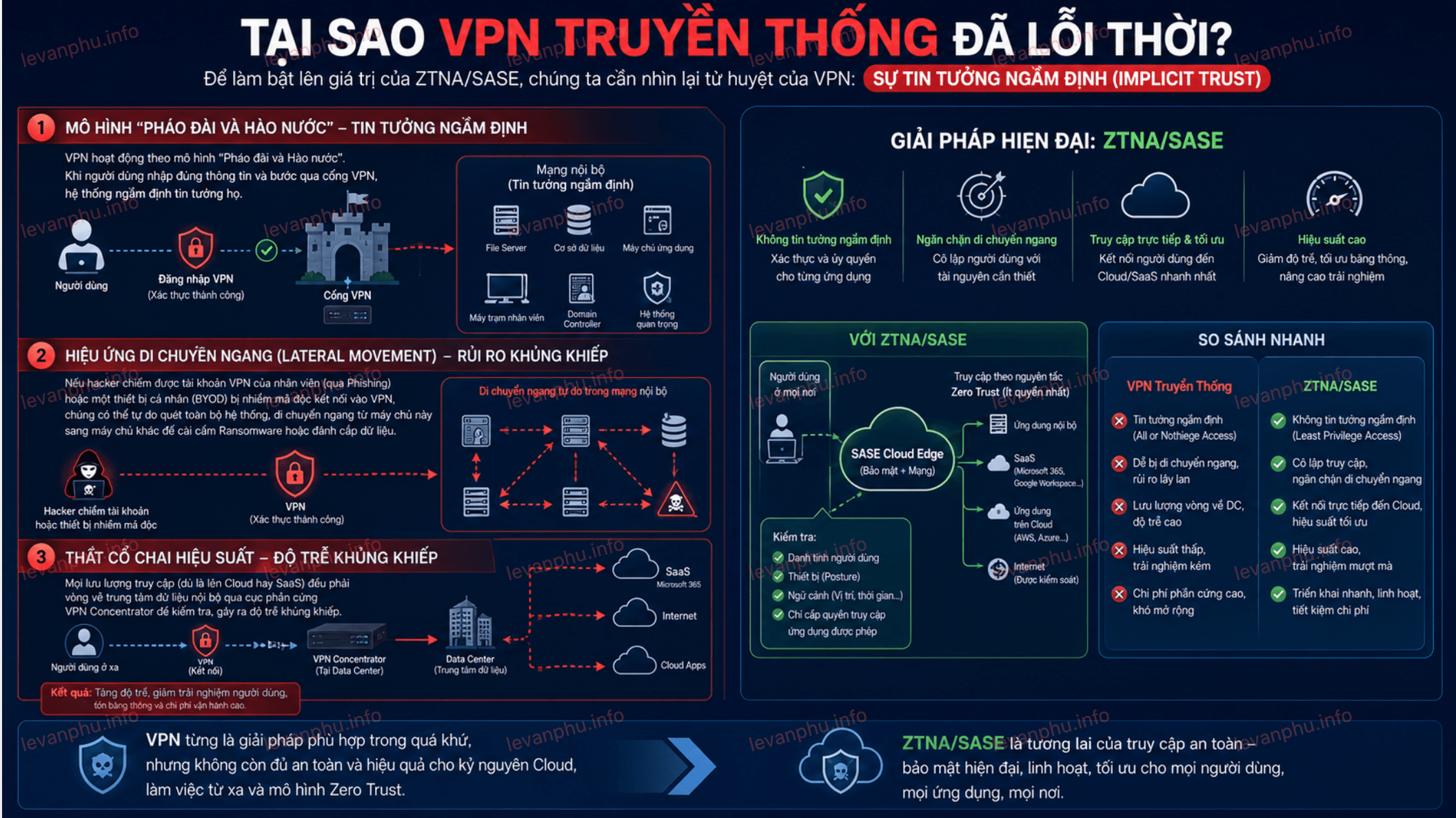

Tại Sao VPN Truyền Thống Đã Lỗi Thời?

Để làm bật lên giá trị của ZTNA/SASE, chúng ta cần nhìn lại tử huyệt của VPN: Sự tin tưởng ngầm định (Implicit Trust).

VPN hoạt động theo mô hình "Pháo đài và Hào nước". Khi người dùng nhập đúng thông tin và bước qua cổng VPN, hệ thống ngầm định tin tưởng họ.

Hiệu ứng di chuyển ngang (Lateral Movement): Nếu hacker chiếm được tài khoản VPN của nhân viên (qua Phishing) hoặc một thiết bị cá nhân (BYOD) bị nhiễm mã độc kết nối vào VPN, chúng có thể tự do quét toàn bộ hệ thống, di chuyển ngang từ máy chủ này sang máy chủ khác để cài cắm Ransomware hoặc đánh cắp dữ liệu.

Thắt cổ chai hiệu suất: Mọi lưu lượng truy cập (dù là lên Cloud hay SaaS) đều phải vòng về trung tâm dữ liệu nội bộ qua cục phần cứng VPN Concentrator để kiểm tra, gây ra độ trễ khủng khiếp.

So Sánh giữa VPN với ZTNA

| Tiêu chí phân tích | VPN Truyền Thống (Mô hình ranh giới) | Kiến trúc ZTNA (Mô hình Zero Trust) |

| Bề mặt tấn công (Attack Surface) | Cấp quyền truy cập vào toàn bộ Subnet/VLAN. Rất dễ bị tấn công di chuyển ngang (Lateral movement). | Cấp quyền ở cấp độ ứng dụng (Micro-segmentation). Tách lập hoàn toàn ứng dụng khỏi mạng lưới. |

| Khả năng hiển thị (Visibility) | Mở các port public để chờ kết nối đến (Inbound). Hacker có thể dò quét được địa chỉ IP của VPN Gateway. | Khởi tạo kết nối từ trong ra ngoài (Outbound). Toàn bộ IP máy chủ và ứng dụng nội bộ bị ẩn (Dark Cloud). |

| Cơ chế xác thực | Xác thực 1 lần tại cổng (Static Authentication). Vào được mạng là có toàn quyền trong phạm vi được chia. | Xác thực liên tục theo mỗi phiên (Continuous Verification). Xét duyệt thiết bị, ngữ cảnh trước mỗi thao tác. |

| Kiến trúc luồng dữ liệu | Trombone Routing: Định tuyến vòng vèo (Backhaul traffic) về Data Center để xử lý, gây trễ. | Kết nối trực tiếp (Direct-to-App) thông qua Trust Broker trên Cloud, tối ưu hóa độ trễ. |

| Phù hợp với Cloud/SaaS | Kém tối ưu, sinh ra để phục vụ On-premise. | Rất tối ưu, là mảnh ghép hoàn hảo của kiến trúc SASE hiện đại. |

Tóm lại

Việc duy trì hệ thống bảo mật dựa trên VPN trong kỷ nguyên Cloud-First cũng giống như việc bạn bảo vệ một két sắt bằng cách xây một bức tường thật cao, nhưng lại phát chìa khóa cổng cho bất kỳ ai mặc đồng phục công ty.

Sự dịch chuyển từ VPN sang ZTNA và tiến tới làm chủ kiến trúc SASE không đơn thuần là thay đổi công cụ. Đó là sự thay đổi tư duy kiến trúc hệ thống: Từ bỏ việc cố gắng xây dựng một mạng nội bộ an toàn, để chuyển sang việc bảo đảm mọi kết nối đến từng ứng dụng đều an toàn một cách độc lập. Doanh nghiệp ứng dụng ZTNA/SASE sớm sẽ không chỉ miễn nhiễm với các rủi ro bảo mật diện rộng, mà còn tối ưu hóa đáng kể hiệu suất cho môi trường làm việc số hiện đại.