Tóm Tắt

Plugin Ultimate Member là một plugin WordPress phổ biến được sử dụng để tạo hồ sơ người dùng, trang web thành viên và cộng đồng trực tuyến. Lỗ hổng trong plugin cho phép kẻ tấn công thay đổi khả năng của người dùng và có quyền truy cập quản trị viên, điều này có thể dẫn đến việc chiếm đoạt hoàn toàn trang web WordPress bị ảnh hưởng.

Lỗi bảo mật ZeroDay Plugin Ultimate Member

Một lỗ hổng với mã CVE-2023-3460 và điểm số CVSS là 9,8/10 đã được phát hiện trong tất cả các phiên bản của plugin Ultimate Member, bao gồm phiên bản mới nhất (v2.6.6).

Mặc dù các nhà phát triển đã cố gắng sửa lỗi trong các phiên bản 2.6.3, 2.6.4, 2.6.5 và 2.6.6, nhưng hacker vẫn có thể khai thác lỗ hổng. Các nhà phát triển đã cho biết họ đang tiếp tục làm việc để giải quyết vấn đề còn lại và hy vọng sẽ sớm phát hành bản cập nhật mới.

"Một trong những nhà phát triển của Ultimate Member chia sẻ rằng: "Chúng tôi đang cố gắng để khắc phục lỗi liên quan đến lỗ hổng này từ phiên bản 2.6.3. Các phiên bản 2.6.4, 2.6.5, 2.6.6 đã khắc phục một phần lỗ hổng này nhưng chúng tôi vẫn đang làm việc cùng với đội ngũ WPScan để đạt được kết quả tốt nhất. Chúng tôi cũng nhận được báo cáo từ họ với tất cả các chi tiết cần thiết".

Tất cả các phiên bản trước đó đều có lỗ hổng nên chúng tôi khuyến nghị người dùng nâng cấp trang web lên phiên bản 2.6.6 và tiếp tục cập nhật các bản vá trong tương lai để đảm bảo an toàn và có được các tính năng mới nhất".

Các chuyên gia tại Wordfence đã phát hiện ra các cuộc tấn công zero-day khai thác lỗ hổng này. Họ cảnh báo rằng hacker khai thác lỗ hổng bằng cách sử dụng các biểu mẫu đăng ký của plugin để thiết lập giá trị meta người dùng tùy ý trên tài khoản của họ.

Cụ thể hơn, kẻ tấn công đặt giá trị meta người dùng "wp_capabilities" để xác định vai trò người dùng của họ là quản trị viên và cho phép họ truy cập hoàn toàn vào trang web có lỗ hổng.

Plugin có danh sách để chặn các key mà người dùng không nên nâng cấp; tuy nhiên, Wordfence cho biết việc qua mặt biện pháp bảo vệ này khá dễ dàng.

Các trang web WordPress bị tấn công bằng cách sử dụng CVE-2023-3460 trong các cuộc tấn công sẽ có các thông tin sau:

- Xuất hiện tài khoản quản trị viên mới trên trang web.

- Sử dụng các tên người dùng như wpenginer, wpadmins, wpengine_backup, se_brutal, segs_brutal.

- Bản ghi nhật ký (logs) cho thấy các địa chỉ IP đã biết đến là độc hại truy cập vào trang đăng ký Ultimate Member.

- Bản ghi nhật ký (logs) cho thấy truy cập từ các địa chỉ IP 146.70.189.245, 103.187.5.128, 103.30.11.160, 103.30.11.146 và 172.70.147.176.

- Xuất hiện tài khoản người dùng với địa chỉ email liên kết với "exelica.com".

- Các trang web WordPress bị tấn công có thể bị mất dữ liệu, bị tấn công bởi phần mềm độc hại, hoặc bị tấn công bằng các cuộc tấn công khác.

Để bảo vệ trang web WordPress của mình khỏi lỗ hổng này, người dùng nên nâng cấp plugin Ultimate Member lên phiên bản mới nhất và cập nhật các bản vá bảo mật khi có sẵn. Ngoài ra, người dùng nên sử dụng các plugin bảo mật khác để bảo vệ trang web của mình, đặc biệt là các plugin chặn các cuộc tấn công từ các địa chỉ IP độc hại. Nếu có bất kỳ hoạt động nghi ngờ nào trên trang web của mình, người dùng nên kiểm tra lại các tài khoản người dùng và đăng nhập vào trang web của mình để xác định xem liệu có bị tấn công hay không.

Giải thích về lỗ hổng này

Lỗ hổng này do plugin sử dụng cơ chế lưu trữ dữ liệu không đúng cách, cho phép kẻ tấn công thay đổi các giá trị meta của người dùng bất kỳ bằng cách sử dụng các biểu mẫu đăng ký của plugin. Nếu kẻ tấn công đặt giá trị meta "wp_capabilities" trong tài khoản người dùng của mình, họ có thể xác định vai trò của mình là quản trị viên và có quyền truy cập toàn bộ trang web.

Các chuyên gia bảo mật đã phát hiện ra các cuộc tấn công zero-day khai thác lỗ hổng này. Một số cuộc tấn công đã được phát hiện sử dụng các tên người dùng như wpenginer, wpadmins, wpengine_backup, se_brutal, segs_brutal. Các địa chỉ IP đã biết đến là độc hại truy cập vào trang đăng ký Ultimate Member và để lại bản ghi nhật ký (logs) cho thấy các hoạt động đã thực hiện.

Nếu trang web WordPress của bạn đang sử dụng plugin Ultimate Member, bạn nên nâng cấp plugin lên phiên bản mới nhất và cập nhật các bản vá bảo mật ngay khi có sẵn. Bạn cũng nên sử dụng các plugin bảo mật khác để bảo vệ trang web của mình và chặn các cuộc tấn công từ các địa chỉ IP độc hại. Nếu bạn phát hiện bất kỳ hoạt động nghi ngờ nào trên trang web của mình, nên kiểm tra lại các tài khoản người dùng và đăng nhập vào trang web của mình để xác định xem liệu có bị tấn công hay không.

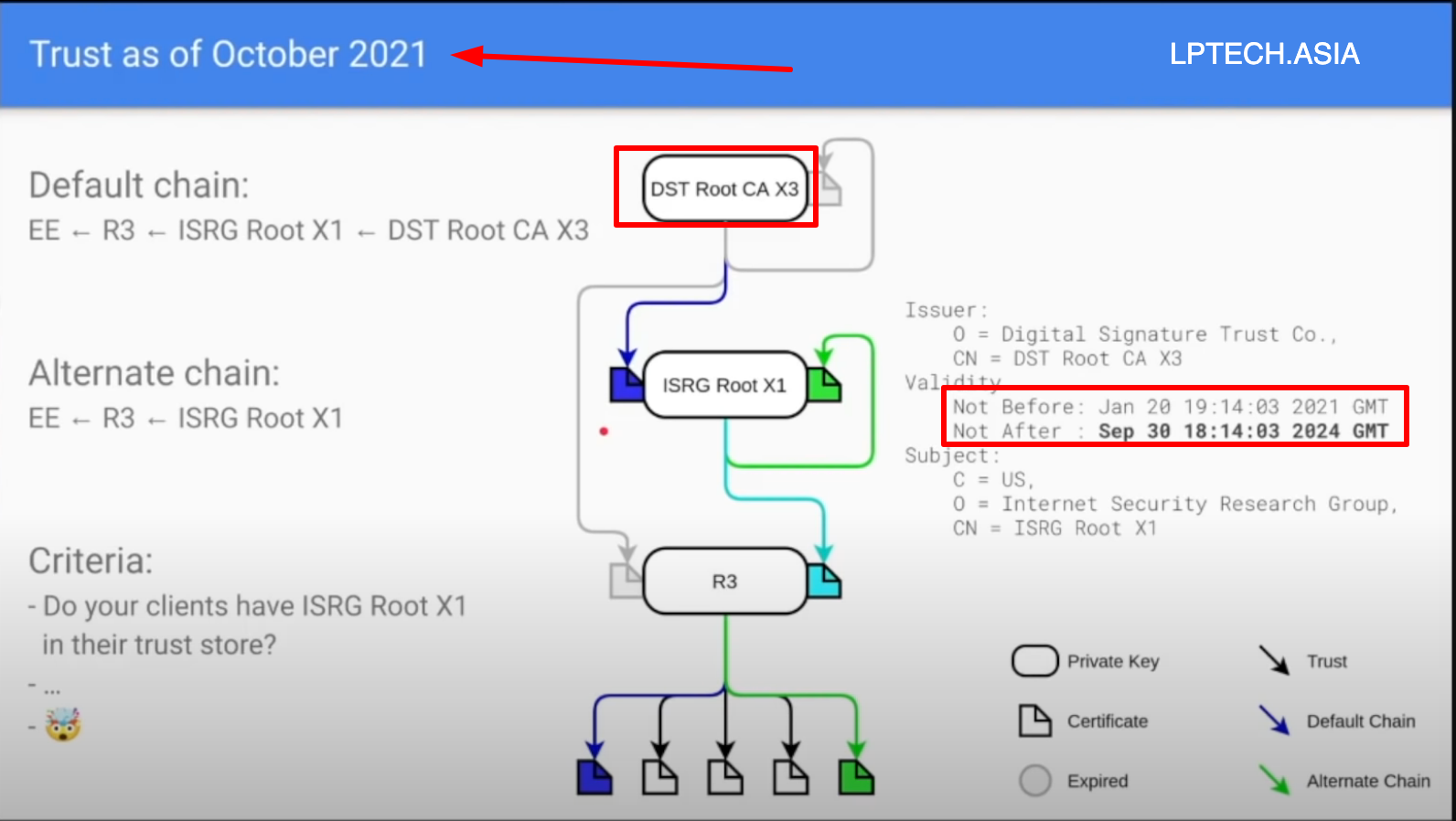

Zero-day là gì?

Zero-day là một thuật ngữ được sử dụng trong lĩnh vực bảo mật thông tin để chỉ các lỗ hổng bảo mật mà nhà phát triển chưa biết đến hoặc chưa có bản vá bảo mật. Các lỗ hổng này thường được tìm thấy bởi các kẻ tấn công và được sử dụng để tấn công các hệ thống, trang web hoặc ứng dụng.

Thuật ngữ "zero-day" xuất phát từ thời gian mà một lỗ hổng được phát hiện đến khi nhà phát triển tạo ra một bản vá bảo mật hoặc thông báo về lỗ hổng đó. Trong khoảng thời gian này, kẻ tấn công có thể khai thác lỗ hổng để xâm nhập vào hệ thống, lấy cắp thông tin hoặc gây hại cho hệ thống đó.

Các lỗ hổng zero-day thường được bán cho các tổ chức hoặc kẻ tấn công khác nhau để sử dụng cho các mục đích xấu. Trong một số trường hợp, các lỗ hổng này có thể được công bố công khai để cảnh báo cho cộng đồng bảo mật và giúp các nhà phát triển tạo ra các bản vá bảo mật. Tuy nhiên, việc công bố này cũng có thể dẫn đến việc các kẻ tấn công khác sử dụng lỗ hổng đó để tấn công các hệ thống khác.

Do đó, việc bảo vệ khỏi các lỗ hổng zero-day là một vấn đề quan trọng trong lĩnh vực bảo mật thông tin. Các nhà phát triển và chuyên gia bảo mật thường thực hiện các kiểm tra và đánh giá bảo mật thường xuyên để phát hiện và giải quyết các lỗ hổng trước khi chúng trở thành lỗ hổng zero-day.

Tại sao không nên sử dụng wordpress

Việc sử dụng WordPress hay không phụ thuộc vào nhu cầu và mục đích sử dụng của từng người. WordPress là một hệ thống quản lý nội dung (CMS) phổ biến, được sử dụng để tạo và quản lý các trang web và blog. WordPress có nhiều ưu điểm như dễ sử dụng, có nhiều plugin và chủ đề, được cập nhật thường xuyên, hỗ trợ SEO tốt và miễn phí hoặc giá rẻ.

Tuy nhiên, như với bất kỳ hệ thống CMS nào khác, WordPress cũng có những hạn chế và nhược điểm. Dưới đây là một số lý do tại sao một số người không nên sử dụng WordPress:

Bảo mật: WordPress là một trong những hệ thống CMS phổ biến nhất trên thế giới, do đó nó trở thành mục tiêu của các kẻ tấn công và phần mềm độc hại. Nếu không được quản lý và bảo vệ tốt, trang web WordPress có thể bị tấn công và bị hack.

Phát triển web: Nếu bạn muốn tùy chỉnh và phát triển trang web của mình theo cách đặc biệt, WordPress có thể không phù hợp với nhu cầu của bạn vì nó có giới hạn trong việc tùy chỉnh một số tính năng.

Hiệu suất: Nếu trang web của bạn có lượng truy cập lớn hoặc cần xử lý nhiều dữ liệu, WordPress có thể không đủ mạnh để xử lý các yêu cầu này.

Cập nhật: Nếu bạn không cập nhật các phiên bản WordPress và các plugin thường xuyên, trang web của bạn có thể dễ bị tấn công và bị hack.

Tóm lại, việc sử dụng WordPress hay không phụ thuộc vào nhu cầu và mục đích sử dụng của từng người. Nếu bạn muốn sử dụng WordPress, hãy chắc chắn rằng bạn hiểu rõ các ưu điểm và nhược điểm của nó và có kế hoạch bảo mật và phát triển web phù hợp.