NetBird Là Gì?

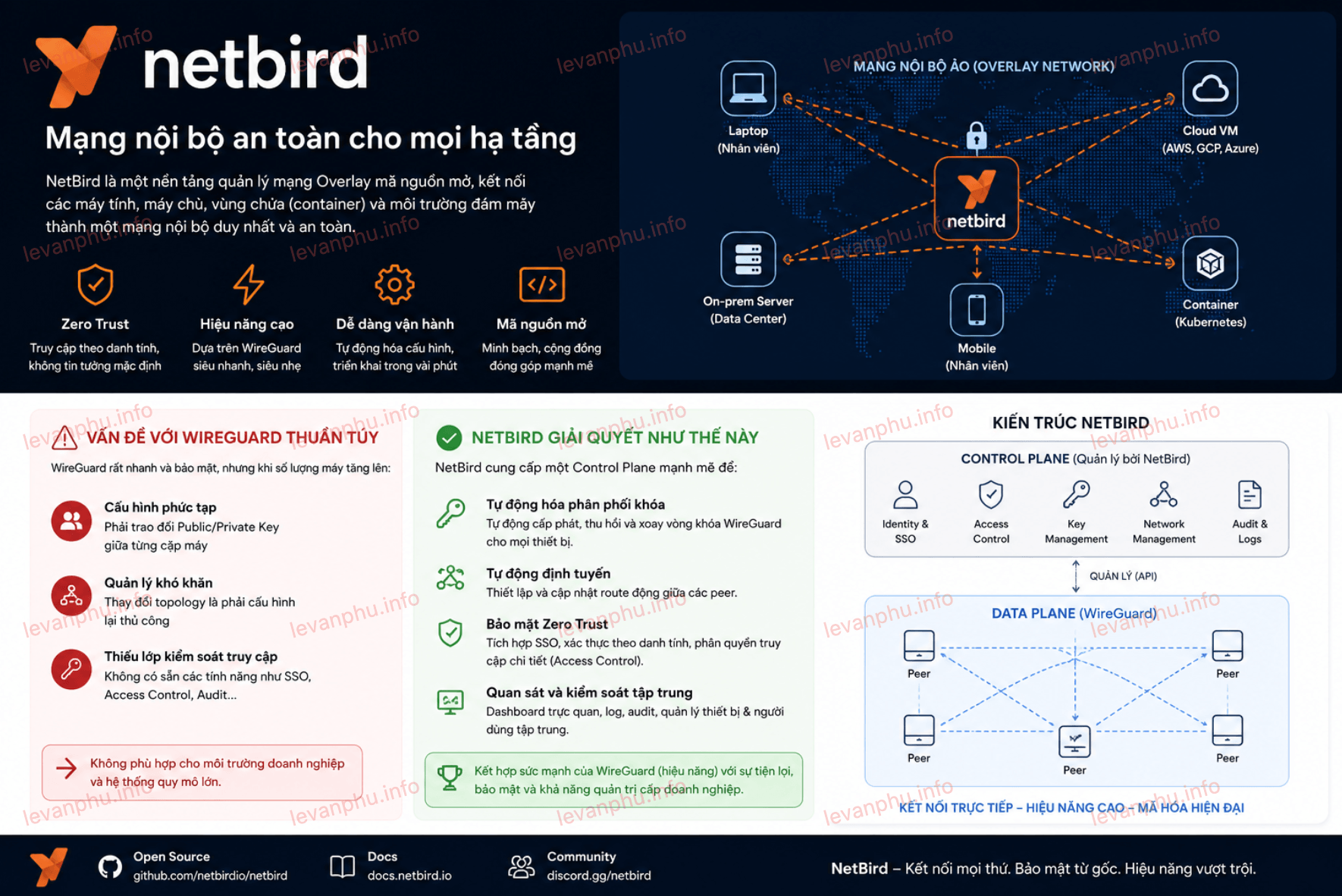

NetBird là một nền tảng quản lý mạng Overlay mã nguồn mở, được thiết kế để kết nối các máy tính, máy chủ, vùng chứa (container) và môi trường đám mây thành một mạng nội bộ duy nhất và an toàn.

Điểm ăn tiền lớn nhất của NetBird là nó sử dụng WireGuard làm giao thức lõi cho Data Plane. WireGuard nổi tiếng trong giới mạng hệ thống vì tốc độ cực nhanh, nhẹ (chạy trực tiếp trong Kernel của Linux) và mã hóa hiện đại. Tuy nhiên, điểm yếu của WireGuard thuần túy là việc cấu hình thủ công rất phức tạp khi số lượng máy chủ tăng lên (phải trao đổi Public/Private Key giữa từng cặp máy).

>> ZTNA là gì ?

NetBird sinh ra để giải quyết chính điểm yếu đó: Nó cung cấp một Control Plane tự động hóa hoàn toàn việc phân phối khóa và định tuyến cho WireGuard, đồng thời tích hợp thêm lớp bảo mật Zero Trust (SSO, Access Control).

Cơ Chế Hoạt Động Cốt Lõi Của NetBird

Kiến trúc của NetBird được xây dựng để loại bỏ "nút thắt cổ chai" truyền thống của VPN bằng cách sử dụng kết nối mạng ngang hàng (Peer-to-Peer).

Kết nối Peer-to-Peer (P2P) trực tiếp

Khác với VPN truyền thống (mọi dữ liệu của các chi nhánh phải chạy vòng về Data Center trung tâm rồi mới đi ra), NetBird tạo ra một mạng lưới Mesh. Nếu máy chủ nội bộ (Local Server) của bạn cần nói chuyện với một VPS trên Cloud, NetBird Client trên hai máy này sẽ tự động đàm phán và thiết lập một đường hầm mã hóa nối trực tiếp với nhau.

Phép màu xuyên thủng tường lửa (NAT Traversal)

Bạn có thể thắc mắc: "Nếu cả hai máy chủ đều nằm sau tường lửa hoặc Router NAT (không có Public IP), làm sao chúng nối P2P được?"

NetBird tích hợp sẵn một hệ thống Signal Server sử dụng công nghệ STUN/TURN (tương tự cách các ứng dụng gọi Video Call như Zalo hay Google Meet hoạt động).

Các máy Client sẽ gọi ra Signal Server để "hỏi thăm" địa chỉ IP Public và Port thực tế của nhau.

Sau khi trao đổi thông tin thành công, chúng thực hiện kỹ thuật UDP Hole Punching (đục lỗ tường lửa) để thiết lập đường hầm WireGuard trực tiếp. Nếu không thể đục lỗ (do tường lửa cấu hình quá khắt khe), NetBird mới dùng đến Relay Server làm trung chuyển (nhưng trường hợp này rất ít).

Khác Biệt Giữa NetBird và OpenZiti

Để không bị nhầm lẫn khi lựa chọn kiến trúc hệ thống, hãy đối chiếu nhanh hai triết lý này:

| Đặc điểm phân tích | OpenZiti (App-Centric) | NetBird (Network/Host-Centric) |

| Mục tiêu bảo vệ | Từng ứng dụng, từng Microservice cụ thể. | Toàn bộ Host (Máy chủ, VPS, Máy tính cá nhân). |

| Tích hợp mã nguồn | Có SDK để nhúng vào ứng dụng (Không cần Client). | Không có SDK. Bắt buộc cài Agent/Client lên hệ điều hành. |

| Bề mặt định tuyến | Hoạt động ở Layer 7 (Application). Ngăn cách hoàn toàn các app trên cùng 1 server. | Hoạt động ở Layer 3/4 (Network). Máy khách có thể ping được IP ảo của máy chủ trong mạng NetBird. |

| Độ khó triển khai | Khó, cần phối hợp với luồng code của Developer. | Cực kỳ dễ, DevOps/SysAdmin chỉ cần chạy 1 dòng lệnh cài Agent là xong. |

Tại Sao Dân Quản Trị Hệ Thống Lại Ưa Chuộng NetBird?

Sức mạnh của Self-Hosted

Khả năng làm chủ hạ tầng là một điểm cộng lớn. NetBird cung cấp sẵn các tệp docker-compose. Chỉ mất khoảng 10 phút, bạn có thể tự Host toàn bộ hệ thống Management Server và Signal Server của NetBird trên máy chủ riêng của mình. Điều này cực kỳ phù hợp khi bạn muốn thiết lập các hệ sinh thái máy chủ cục bộ độc lập, tách biệt hoàn toàn dữ liệu điều khiển khỏi các dịch vụ bên thứ ba.

Quản lý Truy cập dựa trên SSO thay vì IP

NetBird tích hợp sẵn với các nhà cung cấp định danh (IdP) như Google Workspace, Microsoft Entra ID (Azure AD), Okta, Keycloak.

Thay vì cấu hình Firewall Rules kiểu cũ: "Cho phép dải IP 10.0.0.0/24 truy cập cổng 22", trên NetBird bạn định nghĩa: "Chỉ nhóm người dùng có Tag [DevOps-Team] mới được phép kết nối vào nhóm máy chủ có Tag [Production-Servers]".

Quản lý hạ tầng Multi-Cloud dễ dàng

Giả sử bạn có Database chạy trên một Local Server ở văn phòng, Web App chạy trên AWS, và một vài dịch vụ lưu trữ trên Google Cloud. Chỉ cần cài NetBird Client lên tất cả các máy này, chúng sẽ tự động nhận chung một dải IP nội bộ ảo (ví dụ 100.64.0.x) và giao tiếp trực tiếp với nhau một cách an toàn mà không cần cấu hình Site-to-Site VPN phức tạp giữa các Cloud Provider.

Làm Chủ NetBird Dành Cho Hệ Thống Nội Bộ

Sau khi hiểu được sức mạnh Peer-to-Peer dựa trên WireGuard của NetBird, bước tiếp theo tự nhiên nhất của một kỹ sư Hệ thống/DevOps là đem nó về tự chạy trên hạ tầng của mình. Khác với các giải pháp mạng riêng ảo (VPN) rườm rà, quá trình tự lưu trữ (Self-host) NetBird diễn ra cực kỳ trơn tru nhờ Docker

Hướng Dẫn Nhanh cài NetBird Self-Hosted

Triển khai tự lưu trữ giúp bạn nắm giữ 100% dữ liệu điều khiển (Control Plane), không phụ thuộc vào máy chủ của NetBird (SaaS).

Yêu cầu thiết bị

Máy chủ (VPS): Chạy Ubuntu 20.04/22.04 hoặc Debian, có IP Public tĩnh.

Tên miền (Domain): Trỏ một subdomain (ví dụ:

netbird.congtyban.com) về IP Public của VPS.Mở Port Tường Lửa:

80/tcp,443/tcp: Cho giao diện Quản trị Web (Management UI) và tự động xin SSL từ Let's Encrypt.33073/tcp: Dùng cho Management gRPC.3478/tcp,3478/udp,49152-65535/udp: Dùng cho máy chủ Signal (STUN/TURN) để đục lỗ NAT.

3 Bước Cài Đặt đơn giản

NetBird cung cấp sẵn một tập lệnh cài đặt bằng Docker Compose. Đăng nhập vào VPS của bạn và chạy:

Bước 1: Tải tập lệnh cài đặt

wget -qO install.sh https://github.com/netbirdio/netbird/releases/latest/download/install.sh

chmod +x install.sh

Bước 2: Chạy tập lệnh Tập lệnh sẽ hỏi bạn có muốn sử dụng nhà cung cấp định danh (IdP) bên ngoài như Google Workspace/Okta hay không. Để đơn giản cho lần đầu tiên, bạn có thể chọn Cài đặt với Authentik (một hệ thống quản lý danh tính mã nguồn mở đi kèm sẵn).

# Chạy script cài đặt mặc định

./install.shBước 3: Khởi động hệ thống Hệ thống sinh ra các file docker-compose.yml. Bạn chỉ cần khởi động chúng lên:

docker compose up -dSau khi các container chạy xong, bạn mở trình duyệt truy cập vào [https://netbird.congtyban.com](https://netbird.congtyban.com). Hệ thống sẽ yêu cầu bạn tạo tài khoản Admin đầu tiên. Giao diện quản trị xịn sò của NetBird đã sẵn sàng!

Phần 2: Thay Thế IP Bằng "Tags"

Đây là lúc NetBird chứng minh nó ưu việt hơn hẳn WireGuard thuần túy. Trong các hệ thống VPN cũ, bạn kiểm soát quyền truy cập bằng cách nhớ và gõ từng dải IP vào Firewall. Với NetBird, mọi thứ xoay quanh Tags (Thẻ nhãn).

Tư duy gắn Tag cho vạn vật

Khi bạn cài Agent của NetBird lên các thiết bị, chúng sẽ xuất hiện trong giao diện dưới dạng các Peers. Thay vì nhớ IP, bạn gắn Tag cho chúng:

Máy chủ Database: Gắn tag

[Production-DB].Laptop của team Lập trình viên: Gắn tag

[Dev-Team].Laptop của team Kế toán: Gắn tag

[Accounting-Team].

Thiết lập Access Control Policies (Chính sách truy cập)

Bây giờ, việc tạo luật tường lửa trở thành các câu lệnh logic hướng con người:

Policy 1: Cho phép nhóm

[Dev-Team]kết nối vào nhóm[Production-DB].Policy 2: Cho phép nhóm

[Accounting-Team]kết nối vào nhóm[Internal-ERP].

Điều gì xảy ra ở phía dưới? NetBird Control Plane sẽ tự động tính toán và dịch các Tag này thành các rules mạng, rồi đẩy (push) xuống các Agent đang chạy. Team Kế toán sẽ hoàn toàn không thể ping thấy hay "nhìn" thấy máy chủ Database, bảo vệ hệ thống khỏi các cuộc tấn công di chuyển ngang (Lateral movement).

Tính năng "Trùm Cuối": Network Routes (Subnet Routing)

Có một bài toán thực tế:"Công ty tôi có một hệ thống máy in qua mạng, hoặc các máy chủ CentOS đời cũ quá yếu không thể cài Agent NetBird thì làm sao để truy cập?"

Đó là lúc tính năng Subnet Routing tỏa sáng.

Bạn chọn ra một máy chủ (hoặc một con Raspberry Pi) nằm chung mạng LAN vật lý với máy in đó. Cài Agent NetBird lên nó.

Trên giao diện Web của NetBird, bạn biến máy này thành một "Network Router".

Bạn khai báo: Định tuyến toàn bộ traffic tìm đến dải LAN nội bộ

192.168.1.0/24đi qua cái Router này.

Kết quả: Nhân viên đang ngồi ở quán cà phê, chỉ cần bật NetBird lên là có thể gõ trực tiếp IP 192.168.1.15 của cái máy in ở công ty để in tài liệu. NetBird đã tự động thiết lập đường hầm về máy Router nội bộ, và từ máy Router đẩy dữ liệu vào mạng LAN vật lý. Bạn đã biến NetBird thành một giải pháp Site-to-Site VPN chỉ với vài cú click chuột!

Network Routes Trong NetBird Hoạt Động Ra Sao?

Thay vì cài Agent lên mọi thiết bị, bạn chỉ cần chọn một máy chủ duy nhất (thường chạy Linux) nằm trong mạng LAN đó làm "Người gác cổng" (Routing Peer).

NetBird Agent trên máy chủ này sẽ mở một "cánh cửa" giữa mạng tàng hình NetBird (ví dụ:

100.64.x.x) và mạng vật lý cục bộ (ví dụ:192.168.10.0/24).Bất kỳ nhân viên nào từ xa khi gọi đến dải IP

192.168.10.x, luồng dữ liệu sẽ được NetBird mã hóa, chui qua đường hầm WireGuard đến máy chủ Routing Peer, sau đó máy chủ này sẽ đẩy gói tin vào mạng LAN thực tế.

Cách Thiết Lập Network Route (Chỉ mất 3 bước)

Bước 1: Bật tính năng chuyển tiếp IP (IP Forwarding) trên Linux Server Máy chủ Linux đóng vai trò làm Router bắt buộc phải cho phép dữ liệu đi xuyên qua nó. Truy cập SSH vào máy chủ nội bộ đó và chạy:

# Bật IP Forwarding tạm thời

sudo sysctl -w net.ipv4.ip_forward=1

# Để giữ nguyên thiết lập sau khi khởi động lại máy

echo "net.ipv4.ip_forward = 1" | sudo tee -a /etc/sysctl.d/99-netbird.conf

sudo sysctl -p /etc/sysctl.d/99-netbird.confBước 2: Khai báo Route trên Giao diện NetBird (Web UI)

Truy cập vào Dashboard của NetBird, tab Network Routes > Add Route.

Network Range: Nhập dải IP LAN của bạn (VD:

192.168.10.0/24).Routing Peer: Chọn tên máy chủ Linux bạn vừa cấu hình ở trên.

Masquerade: (Bật công tắc này lên - Rất quan trọng, giải thích ở phần sau).

Distribution Groups: Chọn nhóm thiết bị/nhân viên được phép nhìn thấy Route này (VD:

[Dev-Team]).

Bước 3: Lưu lại và kiểm tra Ngay lập tức, các máy tính thuộc nhóm [Dev-Team] ở nhà sẽ nhận được bảng định tuyến mới. Họ có thể mở trình duyệt và gõ IP của máy in công ty 192.168.10.50 như thể đang ngồi tại văn phòng.

Masquerade (NAT)

Nếu bạn từng cấu hình OpenVPN hay IPsec Site-to-Site, bạn sẽ biết nỗi đau của việc cấu hình Return-path (Đường về).

Khi máy tính của bạn ở nhà (IP NetBird: 100.64.0.5) gửi gói tin đến máy in văn phòng (192.168.10.50), máy in nhận được. Nhưng khi máy in trả lời, nó thấy IP đích là 100.64.0.5. Máy in không biết IP này ở đâu, nên nó đẩy ra cục Router của nhà mạng (Viettel/VNPT), và cục Router này sẽ "vứt" gói tin đi vì không hiểu dải IP lạ. Kết quả: Rớt kết nối.

NetBird giải quyết việc này bằng nút Masquerade (Source NAT): Khi bật tính năng này, máy chủ Routing Peer sẽ "thay tên đổi họ" cho gói tin. Thay vì giữ nguyên IP 100.64.0.5 của bạn, nó sẽ dịch thành địa chỉ IP LAN của chính máy chủ đó (VD: 192.168.10.2). Lúc này, máy in trả lời lại cho máy chủ (192.168.10.2 - nằm cùng mạng LAN nên rất dễ dàng), và máy chủ sẽ tự động dịch ngược lại rồi đẩy qua NetBird về máy tính của bạn ở nhà.

Mọi thứ diễn ra trong suốt mà bạn không cần phải đụng vào cục Router của công ty!

NetBird Xử Lý Xung Đột IP Nội Bộ (Overlapping IP) Như Thế Nào?

Đây là kịch bản kinh điển:

Mạng văn phòng công ty dùng dải mặc định:

192.168.1.0/24.Mạng Wi-Fi ở nhà của nhân viên cũng dùng dải:

192.168.1.0/24.

Nếu nhân viên kết nối NetBird và đẩy Route 192.168.1.0/24 về công ty, mạng ở nhà của họ sẽ sập hoàn toàn (không vào được cục Wi-Fi ở nhà, không in được tài liệu ở nhà). NetBird xử lý bài toán này ra sao?

Phân lập qua Distribution Groups (Tránh xung đột chéo)

Nếu bạn có 2 chi nhánh công ty (Hà Nội và HCM) lỡ cài đặt trùng dải 192.168.1.0/24. NetBird sẽ không bao giờ ép toàn bộ mạng lưới phải nhận cả 2 dải này gây loạn bảng định tuyến. Thông qua Distribution Groups, bạn cấu hình:

Route của chi nhánh HN chỉ phân phối cho group

[Nhan-vien-HN].Route của chi nhánh HCM chỉ phân phối cho group

[Nhan-vien-HCM]. Máy tính của nhân viên ở chi nhánh nào chỉ nhận Route của chi nhánh đó, không xảy ra xung đột ở Layer 3.

High Availability (Cân bằng tải và Dự phòng)

Nếu công ty có 1 dải LAN lớn, và bạn muốn cài 2 máy chủ Routing Peer cùng phục vụ dải 10.0.0.0/16 để phòng trường hợp 1 máy chết. NetBird hỗ trợ việc này một cách xuất sắc:

Bạn tạo 2 Route giống hệt nhau, trỏ về 2 Routing Peer khác nhau.

Bật tính năng High Availability (HA) và set Metric.

Máy tính Client sẽ dùng Routing Peer có Metric thấp hơn. Nếu máy đó sập, NetBird tự động chuyển luồng dữ liệu sang máy thứ hai mà không đứt kết nối.

Vấn đề mạng ở nhà trùng với mạng công ty

Đây là giới hạn vật lý của Layer 3 (IP Routing). Nếu bảng định tuyến của hệ điều hành (Windows/macOS) thấy dải 192.168.1.0/24 vừa ở card Wi-Fi, vừa ở card ảo của NetBird, nó sẽ bị bối rối.

Cách NetBird (và WireGuard nói chung) ứng xử:

NetBird sẽ tiêm (inject) route vào hệ điều hành với Metric cao hơn (độ ưu tiên thấp hơn) hoặc cụ thể hơn so với route mặc định của Wi-Fi.

Tuy nhiên, để đảm bảo an toàn và kết nối ổn định 100%, best practice (lời khuyên chuẩn) từ chính đội ngũ NetBird là: Không bao giờ dùng các dải IP quá phổ thông (

192.168.1.xhoặc192.168.0.x) cho mạng văn phòng cốt lõi. Hãy đổi mạng văn phòng sang các dải hẹp và đặc thù hơn như10.55.0.0/24hoặc172.25.10.0/24.

Kết Luận

Nếu OpenZiti là công cụ để viết lại cấu trúc bảo mật phần mềm (Secure by Design), thì NetBird chính là liều thuốc giải cứu các đội ngũ System/DevOps khỏi cơn ác mộng cấu hình mạng định tuyến.

Với NetBird, việc xây dựng một hệ thống mạng Overlay toàn cầu, bảo mật cao, kết nối trực tiếp P2P, quản lý tập trung qua giao diện Web và tích hợp SSO... giờ đây chỉ là công việc của một buổi chiều, thay vì vài tuần vật lộn với các dòng lệnh Firewall và trao đổi khóa thủ công.