OpenZiti Là Gì?

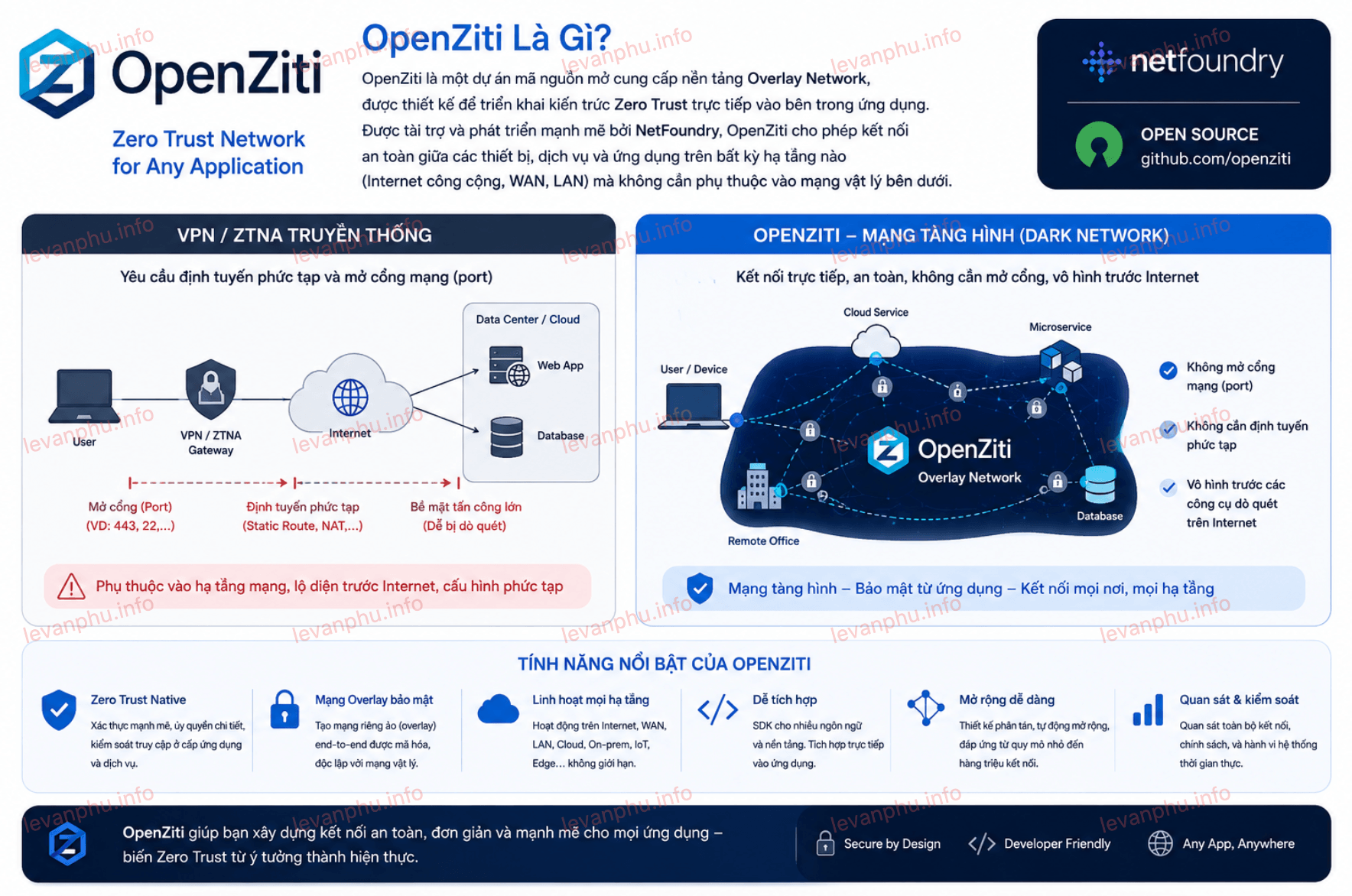

OpenZiti là một dự án mã nguồn mở cung cấp nền tảng Overlay Network, được thiết kế để triển khai kiến trúc Zero Trust trực tiếp vào bên trong ứng dụng. Được tài trợ và phát triển mạnh mẽ bởi NetFoundry, OpenZiti cho phép kết nối an toàn giữa các thiết bị, dịch vụ và ứng dụng trên bất kỳ hạ tầng nào (Internet công cộng, WAN, LAN) mà không cần phụ thuộc vào mạng vật lý bên dưới.

Khác với các công cụ VPN hay ZTNA thông thường yêu cầu cấu hình định tuyến phức tạp và mở cổng mạng (port), OpenZiti tạo ra một "mạng tàng hình" (Dark Network). Các ứng dụng được tích hợp OpenZiti sẽ kết nối trực tiếp với nhau thông qua mạng lưới bảo mật riêng, hoàn toàn vô hình trước các công cụ dò quét trên Internet.

>> ZTNA Là gì?

Tổng Quan về OpenZiti

Trong bối cảnh an toàn thông tin hiện đại, việc bảo vệ hệ thống bằng cách xây dựng một bức tường lửa xung quanh mạng nội bộ (mô hình VPN truyền thống) đã không còn hiệu quả. Kẻ tấn công chỉ cần một tài khoản bị lộ hoặc một thiết bị điểm cuối bị nhiễm mã độc là có thể xâm nhập và di chuyển tự do bên trong hệ thống.

Để giải quyết triệt để vấn đề này, kiến trúc Zero Trust Network Access (ZTNA) ra đời. Tuy nhiên, phần lớn các giải pháp ZTNA hiện nay vẫn đang tiếp cận ở tầng hạ tầng (cài đặt Agent, thiết lập Gateway). OpenZiti xuất hiện như một sự đột phá, chuyển dịch trọng tâm bảo mật từ "Hạ tầng mạng" sang "Lõi ứng dụng", biến mỗi phần mềm thành một pháo đài độc lập.

Kiến Trúc Và Các Chức Năng Cốt Lõi Của OpenZiti

Để hiểu tại sao OpenZiti được gọi là giải pháp bảo mật "Secure by Design", chúng ta cần bóc tách các tính năng và thành phần cốt lõi của hệ thống này:

Nhúng Bảo Mật Trực Tiếp Qua SDK (Application-Embedded Zero Trust)

Đây là chức năng mạnh mẽ nhất tạo nên sự khác biệt của OpenZiti. Với bộ SDK đa dạng hỗ trợ nhiều ngôn ngữ như C, Go, Java, và đặc biệt là Rust, hệ thống cho phép lập trình viên nhúng trực tiếp lớp mạng Zero Trust vào ngay mã nguồn. Điều này cực kỳ lý tưởng khi phát triển các ứng dụng desktop cross-platform, giúp phần mềm tự động khởi tạo kết nối an toàn định tuyến từ bên trong (App-space) mà hệ điều hành cũng không thể can thiệp. Người dùng cuối không cần phải tải xuống hay bật bất kỳ ứng dụng Client/VPN nào.

Kiến Trúc Split Plane (Tách Biệt Control Plane Và Data Plane)

Control Plane (Mặt phẳng điều khiển): Được quản lý bởi Ziti Controller. Nó chịu trách nhiệm xác thực danh tính, kiểm tra chính sách quyền truy cập, duy trì chứng chỉ bảo mật (mTLS) và cấp phép định tuyến.

Data Plane (Mặt phẳng dữ liệu): Bao gồm các Ziti Router. Nhiệm vụ duy nhất của chúng là mã hóa và luân chuyển dữ liệu từ điểm A đến điểm B sau khi đã được Control Plane cấp phép, đảm bảo hiệu suất truyền tải tối đa.

Ziti Tunnelers Cho Các Ứng Dụng Cũ (Legacy Apps)

Không phải ứng dụng nào cũng có thể sửa đổi mã nguồn để tích hợp SDK. Đối với các hệ thống cũ, OpenZiti cung cấp các Tunnelers (ứng dụng cài trên thiết bị cuối hoặc máy chủ). Tunneler sẽ chặn (intercept) các gói tin mạng thông thường và định tuyến chúng vào mạng Overlay của OpenZiti một cách trong suốt.

Đóng Hoàn Toàn Cổng Inbound

Các dịch vụ backend chạy OpenZiti không mở bất kỳ cổng (port) lắng nghe nào ra môi trường bên ngoài. Thay vào đó, chúng thiết lập kết nối từ trong ra ngoài (outbound connection) tới Ziti Edge Router. Hacker không thể dùng công cụ quét cổng (port scanner) để tìm kiếm mục tiêu, vì hệ thống hoàn toàn không tồn tại trên Internet công cộng.

Các Mô Hình Triển Khai OpenZiti

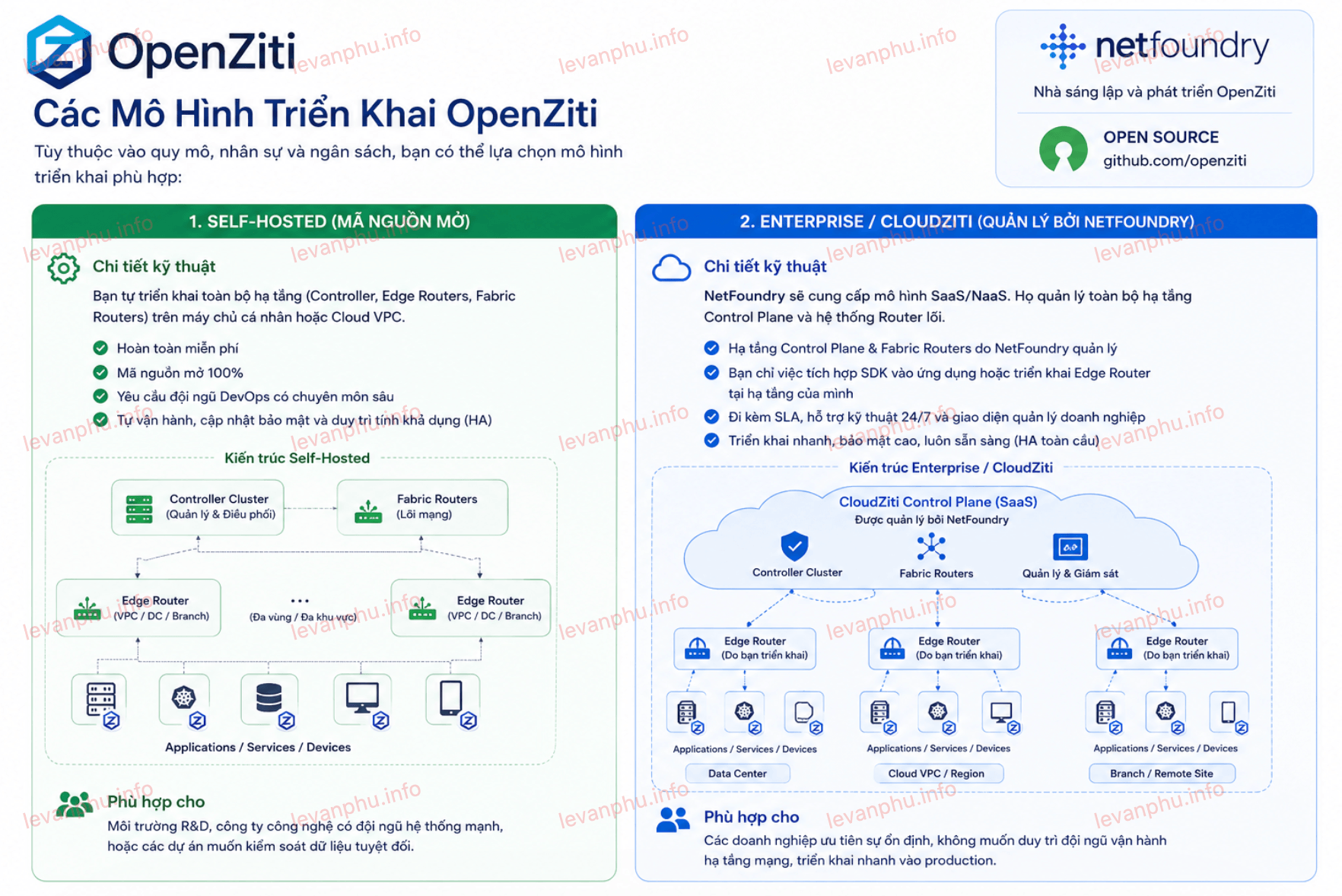

Tùy thuộc vào quy mô, nhân sự và ngân sách, bạn có thể lựa chọn mô hình triển khai phù hợp:

| Mô hình | Chi tiết kỹ thuật | Phù hợp cho |

| Self-Hosted (Mã Nguồn Mở) | Bạn tự triển khai toàn bộ hạ tầng (Controller, Edge Routers, Fabric Routers) trên máy chủ cá nhân hoặc Cloud VPC. Hoàn toàn miễn phí, mã nguồn mở 100%, nhưng yêu cầu đội ngũ DevOps có chuyên môn sâu để vận hành, cập nhật bảo mật và duy trì tính khả dụng (HA). | Môi trường R&D, công ty công nghệ có đội ngũ hệ thống mạnh, hoặc các dự án muốn kiểm soát dữ liệu tuyệt đối. |

| Enterprise / CloudZiti (Quản lý bởi NetFoundry) | NetFoundry sẽ cung cấp mô hình SaaS/NaaS. Họ quản lý toàn bộ hạ tầng Control Plane và hệ thống Router lõi. Bạn chỉ việc tích hợp SDK vào ứng dụng hoặc triển khai Edge Router tại hạ tầng của mình. Mô hình này đi kèm với SLA, hỗ trợ kỹ thuật 24/7 và giao diện quản lý doanh nghiệp. | Các doanh nghiệp ưu tiên sự ổn định, không muốn duy trì đội ngũ vận hành hạ tầng mạng, triển khai nhanh vào production. |

Lợi Ích Vượt Trội Khi Ứng Dụng OpenZiti

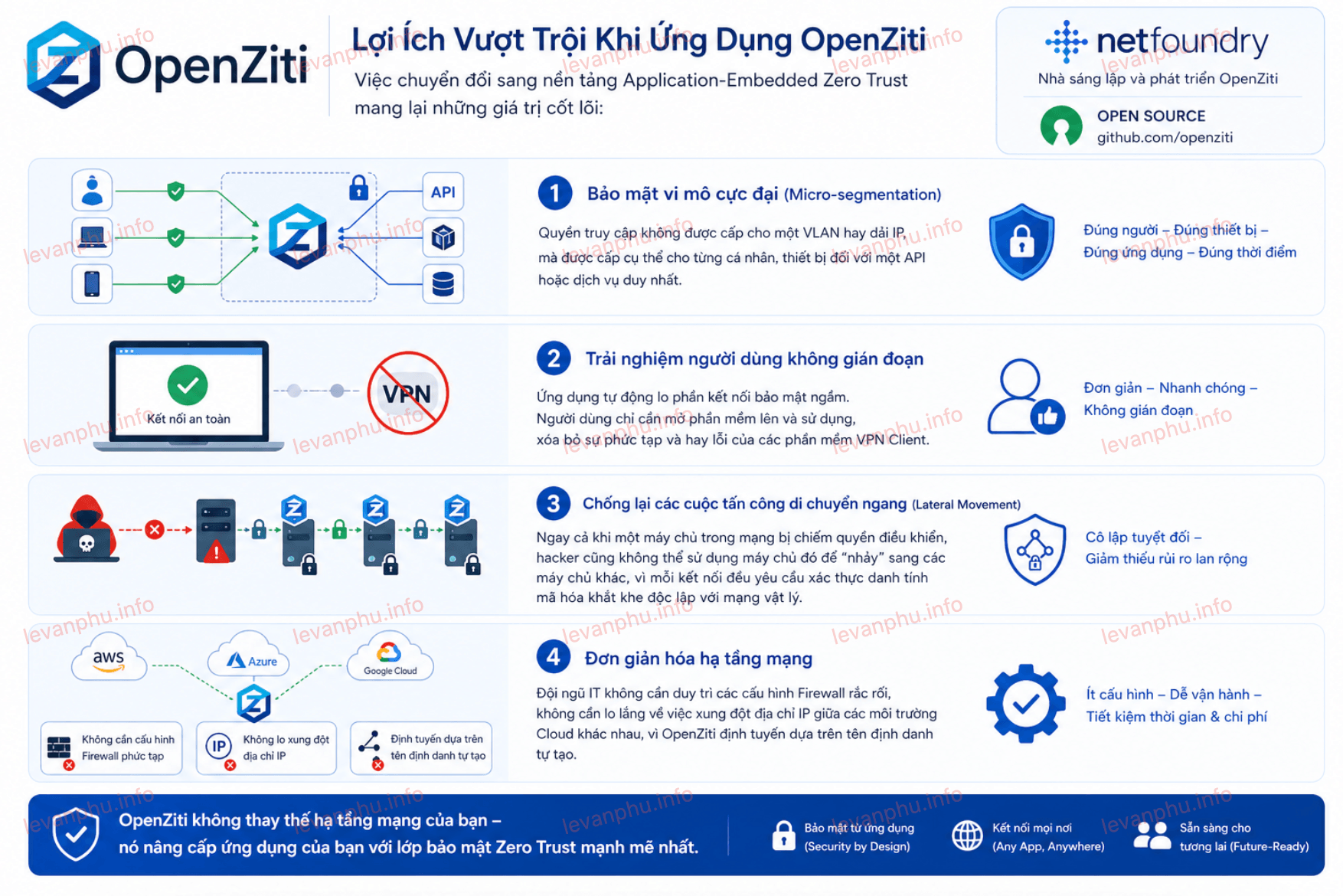

Việc chuyển đổi sang nền tảng Application-Embedded Zero Trust mang lại những giá trị cốt lõi:

Bảo mật vi mô cực đại (Micro-segmentation): Quyền truy cập không được cấp cho một VLAN hay dải IP, mà được cấp cụ thể cho từng cá nhân, thiết bị đối với một API hoặc dịch vụ duy nhất.

Trải nghiệm người dùng không gián đoạn: Ứng dụng tự động lo phần kết nối bảo mật ngầm. Người dùng chỉ cần mở phần mềm lên và sử dụng, xóa bỏ sự phức tạp và hay lỗi của các phần mềm VPN Client.

Chống lại các cuộc tấn công di chuyển ngang (Lateral Movement): Ngay cả khi một máy chủ trong mạng bị chiếm quyền điều khiển, hacker cũng không thể sử dụng máy chủ đó để "nhảy" sang các máy chủ khác, vì mỗi kết nối đều yêu cầu xác thực danh tính mã hóa khắt khe độc lập với mạng vật lý.

Đơn giản hóa hạ tầng mạng: Đội ngũ IT không cần duy trì các cấu hình Firewall rắc rối, không cần lo lắng về việc xung đột địa chỉ IP giữa các môi trường Cloud khác nhau, vì OpenZiti định tuyến dựa trên tên định danh tự tạo.

Hướng dẫn cài đặt Openziti

Yêu Cầu Chuẩn Bị (Prerequisites)

Một máy ảo (VM) hoặc máy chủ chạy Linux (Ubuntu/Debian).

Trình thông dịch dòng lệnh

bash, công cụcurl, vàwget.Mở các cổng (port) sau trên tường lửa (Firewall/Security Group):

8440,8441,8442,8443(TCP): Dùng cho Controller và Edge Router.10080(TCP) hoặc8443: Dùng cho giao diện quản trị Web (nếu bạn cài thêm).

Bước 1: Tải công cụ CLI và các hàm tiện ích của Ziti Mở terminal và chạy lệnh sau để tải bộ công cụ hỗ trợ cài đặt nhanh:

source /dev/stdin <<< "$(wget -qO- https://get.openziti.io/quick/ziti-cli-functions)"Bước 2: Khởi chạy tập lệnh Express Install Hàm expressInstall sẽ tự động tải các file nhị phân (binaries) của Ziti, tạo kiến trúc thư mục, khởi tạo hệ thống chứng chỉ (PKI), và cấu hình cả Controller lẫn một Edge Router mặc định.

expressInstallHệ thống sẽ chạy một loạt các log. Quá trình này mất khoảng 1-2 phút.

Bước 3: Thiết lập biến môi trường (Environment Variables) Sau khi cài đặt xong, Ziti sẽ sinh ra một file cấu hình môi trường. Bạn cần load file này để hệ điều hành nhận diện lệnh ziti.

source ~/.ziti/quickstart/$(hostname)/$(hostname).env

(Bạn cũng có thể thêm dòng này vào file ~/.bashrc để không phải gõ lại mỗi lần đăng nhập).Bước 4: Khởi động hệ thống OpenZiti (Controller và Router) Bây giờ, bạn sẽ kích hoạt các thành phần lõi hoạt động dưới dạng tiến trình ngầm (background processes):

startZitiController

startZitiRouterBước 5: Xác minh trạng thái hoạt động Kiểm tra xem bạn đã có thể đăng nhập vào Controller bằng tài khoản admin mặc định (được script tự động tạo ra) hay chưa:

ziti edge login ${ZITI_CTRL_EDGE_ADVERTISED_ADDRESS}:${ZITI_CTRL_EDGE_ADVERTISED_PORT} -u ${ZITI_USER} -p ${ZITI_PWD} -yNếu hệ thống trả về thông báo "Token: xxx..." nghĩa là Controller đã hoạt động và bạn đã đăng nhập thành công.

Tùy chọn: Cài đặt Giao diện Quản trị Web (ZAC - Ziti Admin Console)

Làm việc hoàn toàn qua giao diện dòng lệnh (CLI) khá khô khan. OpenZiti có một giao diện Web (ZAC) giúp bạn dễ dàng tạo Users, Services, và Policies trực quan hơn.

Vẫn trong Terminal đó, bạn chạy các lệnh sau:

# 1. Tải và cài đặt ZAC

installZac

# 2. Khởi động ZAC (chạy trên port 10080)

startZacSau khi hoàn tất, bạn có thể mở trình duyệt web và truy cập vào địa chỉ IP của máy chủ:

https://<IP_Máy_Chủ_Của_Bạn>:10080(Bỏ qua cảnh báo bảo mật của trình duyệt vì đây là chứng chỉ tự ký do OpenZiti tạo ra).

Để lấy mật khẩu đăng nhập mặc định của tài khoản admin trên ZAC, bạn gõ lệnh này trong terminal:

echo $ZITI_PWDVới hệ thống đã được dựng thành công, bạn dự định sẽ tích hợp thử OpenZiti vào một ứng dụng bạn đang tự phát triển (nhúng SDK), hay muốn dùng nó để che giấu một dịch vụ sẵn có (như Database/Web server) qua các Tunneler?</IP_Máy_Chủ_Của_Bạn>

Bạn thấy hơi giống giống SSH Tunnel/Port Fowarding phải không?

Tuy nhiên, nói dễ hiểu nếu SSH Tunnel giống như bạn tự kéo một đường cáp trực tiếp nối từ nhà bạn sang nhà máy chủ, thì OpenZiti giống như việc bạn xây dựng cả một hệ thống giao thông ngầm thông minh và có lính gác, mình liệt kê 1 số thứ để so sánh dễ hơn:

Cơ chế tấn công Attack và Openport

Với SSH Tunnel: Để bạn có thể tạo được tunnel, máy chủ của bạn bắt buộc phải mở cổng SSH (thường là 22) ra ngoài Internet (hoặc ít nhất là mở cho một dải IP tĩnh). Bất kỳ cổng nào mở ra Internet đều có thể bị các botnet dò quét (scan) và tấn công Brute-force hoặc khai thác lỗ hổng Zero-day của chính dịch vụ SSH (như vụ xz-utils gần đây).

Với OpenZiti: Nguyên tắc của Ziti là "Outbound-only" (Chỉ gọi ra ngoài). Máy chủ chứa database chạy Ziti Tunneler hoàn toàn KHÔNG mở bất kỳ cổng nào (inbound) ra Internet. Cả máy chủ và máy khách của bạn đều chủ động kết nối ngược ra các Edge Router của OpenZiti. Hệ thống của bạn thực sự "tàng hình" (Dark Network) trước các công cụ dò quét như Nmap.

Identity và phân quyền

Với SSH Tunnel: Việc bảo mật phụ thuộc vào hệ điều hành (Tài khoản Linux và SSH Keys). Phân quyền của SSH rất thô sơ: Nếu ai đó có SSH Key của máy chủ, họ thường có quyền truy cập vào vỏ hệ điều hành (shell access), và từ đó có thể nhìn thấy hoặc tương tác với các tiến trình/port khác trên máy chủ (Lateral Movement).

Với OpenZiti: Hoạt động dựa trên nguyên tắc Zero Trust. Định danh được quản lý độc lập bằng chứng chỉ mã hóa (mTLS) qua một Controller trung tâm. Bạn có thể thiết lập chính sách (Policy) cực kỳ chi tiết: "Client A chỉ được phép kết nối đến duy nhất dịch vụ MySQL trên máy chủ B". Client A hoàn toàn không có quyền SSH vào máy chủ, không ping được máy chủ, và không thấy bất kỳ dịch vụ nào khác ngoài MySQL.

Application Embedded Develop/integrate

Với SSH Tunnel: Đây là giải pháp dựa trên hệ điều hành mạng. Bạn luôn cần một ứng dụng SSH Client (như PuTTY, Terminal) để duy trì đường hầm ở bên ngoài, sau đó ứng dụng (như DataGrip/DBeaver) mới chui qua đường hầm đó.

Với OpenZiti: Ziti có các SDK (C, Go, Java, Rust...). Bạn có thể code ứng dụng backend hoặc phần mềm desktop của mình để nó tự động khởi tạo mạng Zero Trust ngay từ bên trong mã nguồn. Hệ điều hành thậm chí không biết kết nối đó tồn tại. SSH không thể làm được điều này ở cấp độ ứng dụng (App-space).

Tính chất Scalability

Với SSH Tunnel: Nó là kết nối Điểm - Điểm (Point-to-Point). Nếu bạn có 1 client và 1 server, SSH rất tuyệt. Nhưng nếu bạn có 500 nhân viên làm việc từ xa cần truy cập vào 50 microservices nằm rải rác ở AWS, Google Cloud và server vật lý, việc quản lý SSH Keys và map từng cổng sẽ trở thành một cơn ác mộng (Spaghetti network).

Với OpenZiti: Nó là một Mạng lưới (Overlay Mesh Network). Hệ thống có các Fabric Router làm nhiệm vụ tìm đường đi ngắn nhất, tự động cân bằng tải và chịu lỗi. Bạn quản lý hàng ngàn thiết bị và dịch vụ tập trung qua một giao diện duy nhất một cách nhàn hạ ún nước trà :V

| Tiêu chí | SSH Tunnel (Port Forwarding) | OpenZiti (Zero Trust Network) |

| Cổng mạng Inbound | Bắt buộc phải mở cổng SSH ra ngoài. | Không mở cổng nào. Tất cả đều là Outbound. |

| Bảo mật kết nối | Mã hóa qua giao thức SSH. | Mã hóa end-to-end qua mTLS. |

| Kiểm soát truy cập | Cấp độ hệ điều hành (User/SSH Key). | Cấp độ ứng dụng (Micro-segmentation). |

| Quản lý tập trung | Rất khó, phải quản lý file authorized_keys thủ công. | Dễ dàng qua Controller (Web UI/API). |

| Phạm vi sử dụng | Giải pháp ad-hoc cho cá nhân, System Admin. | Kiến trúc bảo mật cấp doanh nghiệp (Enterprise). |

Tóm gọn lại

Bảo mật không nên là một lớp vỏ bọc vá víu được đắp thêm vào sau khi hệ thống đã hoàn thiện. OpenZiti đại diện cho thế hệ an toàn thông tin tiếp theo: Secure by Design.

Bằng cách nhúng trực tiếp Zero Trust vào trong mã nguồn và xóa bỏ hoàn toàn ranh giới mạng vật lý, OpenZiti cung cấp cho các nhà phát triển và chuyên gia bảo mật một quyền năng tối thượng: Khả năng vận hành các ứng dụng và dữ liệu nhạy cảm nhất ngay trên môi trường Internet công cộng đầy rủi ro, nhưng vẫn đảm bảo độ an toàn tuyệt đối như đang nằm trong một hầm ngầm cô lập.